Onze ouwe trouwe e-mail is niet de meest sexy dienst in de digitale wereld, maar binnen een heel aanbod aan nieuwere apps en diensten — de instant messengers, de sociale netwerken — is het nog altijd een essentiële tool in het moderne leven. De meeste mensen moeten nog altijd e-mail gebruiken, op zijn minst om zich voor nieuwe accounts aan te melden voor al die diensten, apps en sociale netwerken die we gebruiken.

Dat is ook precies de reden waarom inloggegevens voor e-mail een begeerde buit zijn voor aanvallers. In deze publicatie leggen we uit hoe bepaalde oplichters phishing gebruiken om deze inloggegevens te achterhalen.

Phishing-brieven— de meest gebruikte tactieken om e-mail te hacken

De overgrote meerderheid van de brieven van oplichters die zijn gemaakt om loginnamen en wachtwoorden van e-mailaccounts te stelen lijkt op berichten die we ook ontvangen van diensten die we voor e-mail gebruiken. Als phishers zich richten op thuisgebruikers, imiteren ze populaire webmail-diensten. En bij het proberen hacken van bedrijfsaccounts doen ze zich voor als de e-maildienst van uw werk — in dit geval is de afzender simpelweg de mailserver.

Populaire maildiensten worden veel vaker geïmiteerd. Oplichters proberen zulke brieven zo overtuigend mogelijk te laten klinken. Het bedrog gebeurt vaak op dezelfde manier: een verzendadres dat erg op het echte adres lijkt, logo’s, headers en footers, links naar officiële hulpmiddelen, een overtuigende opmaak, etc.

Phishing-brief die gebruikers laat schrikken met de verwijdering van hun account

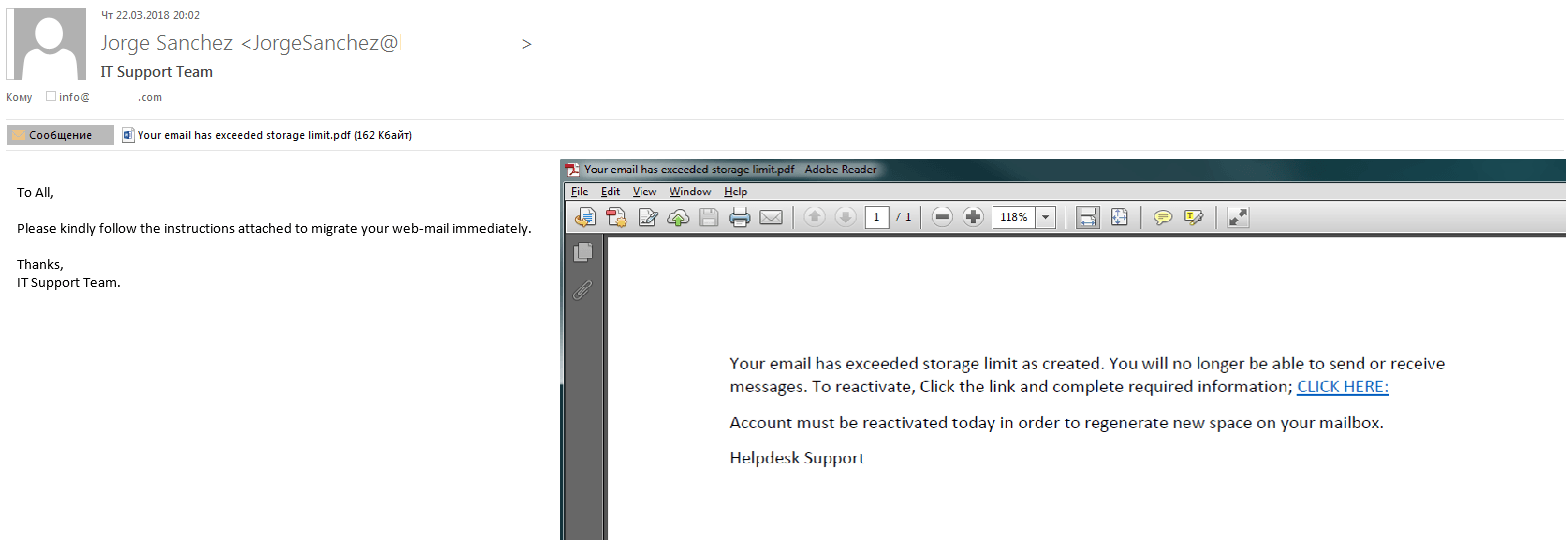

As het om bedrijfsaccounts gaat, sturen oplichters vaak phishing-brieven vermomd als berichten van de bedrijfsserver- of openbare e-maildiensten naar gedeelde adressen (inclusief de adressen die worden gebruikt door administrators), maar soms bereiken zulke brieven de inbox van individuele werknemers wiens adressen op de een of andere manier in de spam-databases zijn beland.

Bedrijven die serieus genomen willen worden, vooral grotere bedrijven, hebben hun eigen e-mailservers. De inloggegevens en wachtwoorden voor zulke accounts zijn ook erg aantrekkelijk voor aanvallers. Hun berichten worden vaak verraden door de niet bepaald perfecte stijl: verzendadressen van gratis webmail-servers, spelfouten, etc., maar zelfs zulke brieven kunnen door onervaren werknemers als echt beschouwd worden.

In deze brief wordt een waarschuwing voor het overschrijden van de opslagruimte geïmiteerd door phishers

In het geval van gerichte aanvallen op een specifieke organisatie, verzamelen de oplichters normaal gesproken vooraf al zo veel mogelijk informatie om hun brieven zo overtuigend mogelijk te laten klinken. Voor extra geloofwaardigheid kan het bijvoorbeeld zijn dat ze het e-mailadres van het slachtoffer in phishing-hyperlinks integreren, zodat zodra de neppagina wordt bezocht, het adres er al staat, en alleen nog maar het wachtwoord hoeft worden ingevuld.

Varianten van phishing-brieven

Simpele tekst met een verzoek tot informatie

Oplichters nemen namens maildiensten contact op met gebruikers onder verschillende voorwendselen, en verzoeken deze gebruikers om hun e-mailadressen, wachtwoorden en andere informatie op te sturen. Gebruikers worden normaal gesproken aangespoord om de e-mail te beantwoorden naar een ander e-mailadres dan dat van de afzender.

Dit type phishing-brief was populair genoeg totdat oplichters een effectievere methode voor het stelen van persoonlijke informatie onder de knie kregen.

Phishing-brief met een tekstverzoek tot accountinformatie, inclusief wachtwoord. Reageer nooit op zulke verzoeken

Brief met een link naar een phishing-website

Phishing-berichten met links zijn momenteel het meest voorkomende type. Oplichters kunnen eindeloos veel vooraf gegenereerde links gebruiken, deze per brief door elkaar schudden in dezelfde e-mailgolf, phishing-pagina’s maken die erg op echte pagina’s lijken, en het verzamelen en verwerken van gestolen gegevens automatiseren.

Maar die links verraden duidelijk een scam, leiden naar volledig niet-gerelateerde domeinen van de vermeende organisaties, of gebruiken fout gespelde domeinnamen die alleen maar op de echte lijken. Daarom proberen indringers om de adressen waar hun links naar verwijzen te verbergen. Dat doen ze door klikbare tekst of afbeeldingen met hyperlinks erin te gebruiken. Zulke tekstlinks kunnen zinnen bevatten zoals “Update uw mailbox”. In andere gevallen bevat het tekstgedeelte van de link het echte adres van de maildienst, terwijl de echte link de gebruiker doorverwijst naar een phishing-website. Veel gebruikers zullen dit verschil niet zien, tenzij ze de links eerst controleren vóór erop te klikken.

De meeste phishing-brieven bevatten links naar phishing-pagina’s, vermijd het gebruik van die links

Phishing-bijlages

Phishing-brieven kunnen ook bijlages bevatten — vaak HTML-, PDF- of DOC-bestanden.

Bijlages in DOC- en PDF-formaten bevatten zowel de body van het phishing-bericht als de oplichtingslink. Aanvallers kiezen voor deze tactiek als ze proberen om de daadwerkelijke tekst van de brief zelf zo kort mogelijk te maken en de e-mail zo veel mogelijk willen laten lijken op echte correspondentie om zo spamfilters te omzeilen.

Sommige phishing-brieven bevatten een PDF- of DOC-bijlage met links naar phishing-websites in het toegevoegde bestand

HTML-bestanden worden gebruikt in plaats van links — de HTML-bijlage is in werkelijkheid een kant-en-klare phishing-pagina. Vanuit het oogpunt van de oplichters, is het voordeel hiervan dat het bijgevoegde HTML-bestand volledig functioneel is. Het is niet nodig om het op het internet te publiceren, en het bevat alle benodigde elementen voor de oplichting.

Het invulformulier voor de inloggevens/wachtwoord zit in de phishing-brief zelf. Voer in zo’n geval nooit iets in

Onderwerpen van phishing-brieven

Account-problemen

Wat betreft de tekst van de brieven: de meeste beginnen met de melding dat er een probleem is met het e-mailaccount van het slachtoffer: de opslagcapaciteit is bereikt, e-mails worden niet verzonden, er was een ongeautoriseerde login, beschuldigingen van spamverspreiding, waarschuwingen van andere overtredingen, enzovoorts.

De brief vertelt de gebruiker normaal gesproken hoe dit probleem kan worden opgelost, en vaak is dat door accountgegevens te bevestigen of bij te werken door een link te volgen of een bijlage te openen. Om de ontvanger angst aan te jagen, wordt er gezegd dat als ze de instructies niet volgen, het account zal worden geblokkeerd of verwijderd.

In bijna alle gevallen vermeldt de brief een termijn waarin er gereageerd moet worden, wat kan variëren van een paar uur tot meerdere weken. Normaal gesproken is het 24 uur, zowel geloofwaardig als snel genoeg om ervoor te zorgen dat de gebruiker niet ontspant en de brief vergeet.

“Uw account wordt binnen 24 uur verwijderd wegens spammen.” Dreigementen en tijdslimieten komen veel voor bij phishing-trucs

Imitatie van zakelijke correspondentie

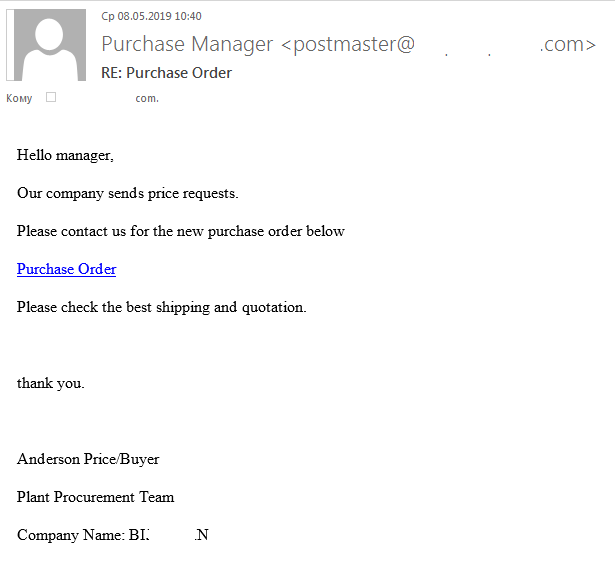

Soms wordt er ook gebruikt gemaakt van minder typische brieven. De tekst van zulke berichten kan bijvoorbeeld geen enkele melding maken van e-mail of accountgegevens. De brief kan er echt uitzien als zakelijke correspondentie.

We moeten hierbij vermelden dat het aantal valse zakelijke brieven dat wordt gebruikt voor phishing in de afgelopen jaren is toegenomen. Dit soort berichten wordt vaak gebruikt om schadelijke bijlages te versturen, maar sommige maken ook gebruik van phishing om persoonlijke gegevens te verkrijgen. Voor een normale gebruiker kan het lastig zijn om een phishing-brief te herkennen, en dat is precies waar cybercriminelen op rekenen.

Bij de jacht op bedrijfsaccounts, is het gebruik van valse zakelijke correspondentie een gebruikelijke tactiek

Sommige gebruikers zullen de fraude nooit vermoeden, en volgen dus de link naar de inlogpagina en zien vervolgens een niet-bestaand document.

Phishing-websites vragen de gebruiker om in te loggen om een document te bekijken dat werd genoemd in de phishing-brief

Varianten van phishing-pagina’s

Nu we klaar zijn met het formaat en de inhoud van brieven, gaan we kijken naar hoe phishing-websites eruit kunnen zien en hebben we het over de elementen waar u aandacht aan moet schenken om fraude te kunnen detecteren.

Het eerste waar goed op gelet moet worden is het adres van de link. Het adres kan het bedrog direct verraden. Typische tekenen van fraude zijn onder andere:

- domeinen die niet gerelateerd zijn aan de versturende organisaties,

- namen van de organisatie of van webdiensten in het adrespad in plaats van in het domein, bijvoorbeeld example.com/outlook/,

- spelfouten,

- tal van willekeurige symbolen in het adres van de link,

- symbolen uit andere talen die op het standaard Latijnse alfabet lijken — ç in plaats van c, á in plaats van a, enzovoorts.

Net als bij brieven, proberen phishers om de neppagina’s zo echt mogelijk te laten lijken. Maar er worden altijd details vergeten —helaas worden die echter niet door alle gebruikers gespot.

Dat is eenvoudig te verklaren; weinig mensen herinneren zich het exacte uiterlijk van de homepagina van hun online diensten. Om een overtuigende phishing-pagina te maken, is het dus vaak voldoende om de typische sleutelelementen te gebruiken: kleurenschema, logo, etc.

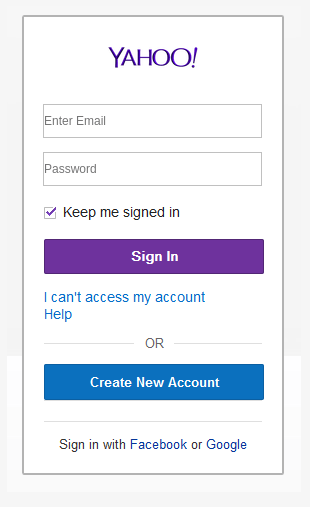

Valse webmail-inlogpagina

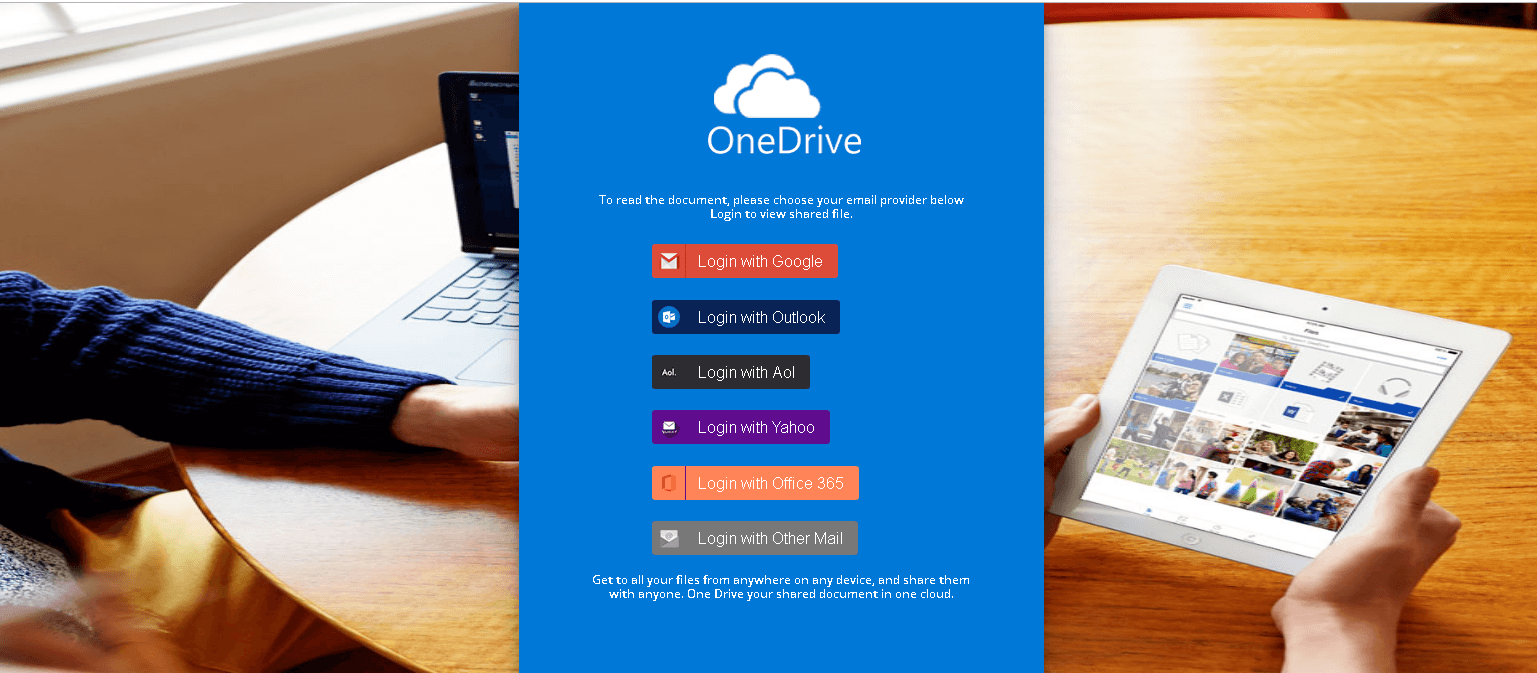

Voor phishing-pagina’s die zijn ontworpen om gratis webmail-inloggegevens en wachtwoorden te stelen, is het gebruikelijk dat ze links bevatten naar verschillende webmail-diensten op dezelfde pagina.

Zodra er op een van deze links wordt geklikt, verschijnt er een venster dat eruitziet als de inlogpagina voor de relevante dienst. Op deze manier verzamelen oplichters gegevens voor verschillende accounts met gebruik van slechts één pagina, in plaats van verschillende pagina’s voor elk account te hoeven creëren.

Deze phishing-website imiteert het inloggen met gebruik van verschillende webmail-accounts

Phishers kunnen zelfs nog meer potentiële slachtoffers bereiken door, in plaats van te doen alsof ze een specifieke maildienst zijn, brieven te gebruiken (over welk algemeen onderwerp dan ook, zoals bijvoorbeeld de eerdergenoemde zakelijke correspondentie) die naar een phishing-pagina linken met een keuze van de populairste webmail-diensten, zodat gebruikers zelf kunnen kiezen welke ze nodig hebben.

De tijdslimiet die we al eerder besproken in het gedeelte over phishing-brieven, wordt soms ook op phishing-pagina’s gebruikt. Zodra een gebruiker zo’n pagina opent, verschijnt er een zichtbare countdown met de resterende tijd die de goedgelovige gebruiker heeft om zijn of haar gegevens in te voeren.

Sommige phishing-pagina’s sporen de gebruiker ook aan om haast te maken

Als een slachtoffer inderdaad gegevens invoert via een phishing-pagina, kunnen de resultaten variëren. Sommige websites worden ontoegankelijk of geven foutmeldingen weer. Andere zeggen dat de gebruiker de onjuiste gegevens heeft ingevoerd en vragen om het opnieuw te proberen.

Het waarschijnlijk gevaarlijkste scenario lijkt de laatste tijd steeds populairder te worden. Zodra de gegevens zijn ingevoerd, verwijst de phishing-pagina de gebruiker door naar de echte inlogpagina van de desbetreffende webmail-dienst. De gebruiker denkt dat er iets is misgegaan, voert de gebruikersnaam en het wachtwoord nogmaals in, dit keer met succes, en vergeet dat er ooit iets raars gebeurd is.

Het herkennen van phishing-brieven

- Als het adresdomein van de verzender niet toebehoort aan de zogenaamde organisatie van de verzender — en zeker als de mailbox geregistreerd is bij een van de gratis webmail-diensten — is de brief oplichterij. Officiële e-mail komt altijd van officiële e-mailadressen.

- Als de brief klikbare links bevat, niet-gerelateerde domeinen, spelfouten, speciale tekens, enzovoorts, is het fraude.

- Als de brief zegt dat er onverwachte problemen zijn met uw account en vervolgens vraagt om een link te volgen en in te loggen voor de tijd op is, is dit ook een brief van oplichters.

Het is handig maar niet per se noodzakelijk om dit alles te onthouden en bij elke brief die u ontvangt na te gaan. In plaats daarvan kan het gebruik van een robuust antivirus-product helpen tegen phishing en andere online dreigingen.

phishing

phishing

Tips

Tips