“De V in IoT staat voor veiligheid” is misschien wel de meest flauwe mop van de afgelopen jaren in het cyberveiligheidswereldje. Het klopt dat veiligheidsexperts het Internet der Dingen gedurende lange tijd niet erg serieus hebben genomen, en op iedere hackersconferentie wordt er weer een zogenaamd smartapparaat genoemd dat op een gekke manier is gehackt. Iedereen is er zo aan gewend geraakt dat ze vol verbazing reageren als het tegenovergestelde wordt geconcludeerd, namelijk dat een apparaat eigenlijk best veilig is.

Normaalgesproken focussen onderzoekers zich op IoT-kwetsbaarheden en hoe ze een bedreiging vormen voor gebruikers. Maar alles heeft een keerzijde: Kwetsbaarheden in smartapparaten kunnen ook gevaarlijk zijn voor ontwikkelaars; ze kunnen een datalek en schade veroorzaken, infrastructuur ontregelen en het apparaat kapot of nutteloos maken.

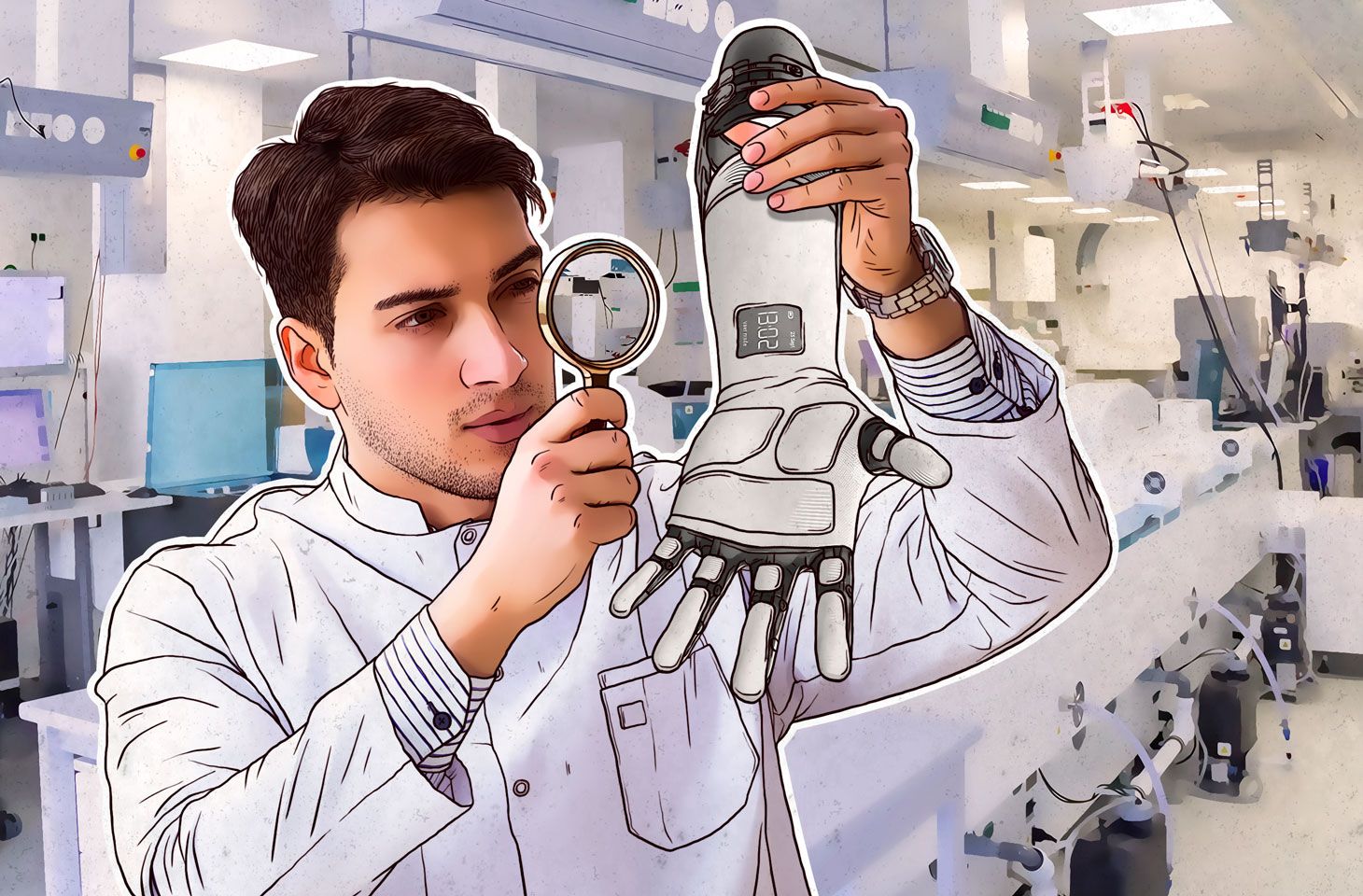

Op het MWC19 presenteerden deskundigen van ons Industrial Industrial Control Systems Cyber Emergency Response Team (ICS CERT) een artikel over kunstmatige smartledematen ontwikkeld door Motorica.

Laten we beginnen met het goede nieuws. Ten eerste hebben onze deskundigen geen enkele kwetsbaarheid ontdekt in de firmware van de prothesen zelf. Ten tweede is er sprake van éénrichtingsverkeer van data, namelijk van de prothese naar de cloud. Op die manier is het onmogelijk om bijvoorbeeld een smartledemaat binnen te dringen en deze op afstand te besturen.

Nader onderzoek heeft echter gewezen op enkele serieuze gebreken in de bouw van de cloud-infrastructuur die verantwoordelijk is voor de verzameling en opslag van telemetrische data die verkregen is van kunstmatige ledematen, waardoor hackers het volgende kunnen doen:

- Toegang krijgen tot de data van alle systeemaccounts (zowel van de gebruiker als van de admin), inclusief niet-geëncrypteerde loginnamen en wachtwoorden.

- Telemetrische data die is opgeslagen in de database lezen, verwijderen en bewerken, of nieuwe informatie toevoegen.

- Nieuwe accounts toevoegen (inclusief admin).

- Bestaande accounts bewerken of verwijderen (zoals het veranderen van het wachtwoord van de admin).

- Een DoS-aanval lanceren tegen een administrator, door de login tot het systeem te blokkeren.

Deze kwetsbaarheden staan gebruikersdatalekken of schade toe. Daarnaast moet vermeld worden dat het laatste van de bovengenoemde punten ervoor zorgt dat het langer duurt voordat de hack weerstand geboden kan worden.

Natuurlijk hebben onze onderzoekers verslag gedaan aan Motorica van alle waargenomen kwetsbaarheden, en tot de dag van vandaag zijn alle problemen opgelost. Dit is slechts een kleine overwinning in de gigantische strijd om het Internet der Dingen veilig te maken. Hiervoor moet het volgende gebeuren:

- Ontwikkelaars zouden zich bewust moeten zijn van de meest voorkomende dreigingen en de best-practices voor het creëren van veilige code. Dit is van essentieel belang in alle stadia van de ontwikkeling. Ons onderzoek laat zien dat fouten in de creatie van één onderdeel van het systeem fatale gevolgen kan hebben.

- Leveranciers van smart-gadgets zouden bug bounty programma’s moeten invoeren, die zeer effectief zijn voor het opsporen en oplossen van kwetsbaarheden.

- Idealiter zouden producten in ontwikkeling een veiligheids-assessment moeten ondergaan, uitgevoerd door veiligheidsexperts.

Internet der Dingen

Internet der Dingen

Tips

Tips