De gegevens van gebruikers van honderden grote en duizenden kleine bedrijven zijn volgens een aantal nieuwsberichten via Trello gelekt. Het was geen lek in de traditionele zin van het woord; de bedrijven gebruikten Trello al jaren zonder de moeite te hebben genomen om de privacyinstellingen goed te configureren, en de huidige ophef is veroorzaakt door een aantal onderzoekers die die informatie openbaar hebben gemaakt.

Eerlijkheidshalve moet worden gezegd dat er elke paar jaar wel weer meldingen zijn van een ander bedrijf dat belangrijke gegevens openlijk in Trello opslaat. Onderzoeker Kushagra Pathak probeerde dit probleem drie jaar geleden al aan te stippen op Medium. Helaas hebben dit soort waarschuwingen vaak slechts een kortstondig effect.

Wat er werd gelekt en waarom

Trello-leden gebruiken boards om aan projecten samen te werken. De boards zijn standaard privé — niet zichtbaar voor mensen buiten het team — maar als gebruikers een board aan iemand moeten laten zien die geen deel uitmaakt van het team, veranderen ze de zichtbaarheid van het board naar openbaar. Vanaf dat moment kan elke gebruiker het board openen via een directe link, en zoekmachines indexeren de informatie die erop staat. De toegang tot elk board wordt apart geconfigureerd.

Een goed opgezette zoekopdracht kan tal van openbare boards onthullen die aan verschillende bedrijven toebehoren. Hierdoor vindt men inloggegevens voor websites, scans van documenten en vertrouwelijke bedrijfsdiscussies, die verschillende onderzoekers dus ook hebben gevonden en gepubliceerd.

Ongeautoriseerde toegang tot de Trello-werkplek van uw bedrijf kan voor problemen zorgen, ook als er geen vertrouwelijke documenten of wachtwoorden opstaan. Aanvallers kunnen bedrijfsinformatie gebruiken om hun social engineering-aanvallen overtuigender te maken, door bijvoorbeeld correspondentie te beginnen met een werknemer en hun waakzaamheid te verminderen door details over huidige projecten te vermelden.

Trello configureren om informatie privé te houden

Door slechts twee instellingen te wijzigen kunt u ervoor zorgen dat zoekmachines de gegevens in uw Trello-werkplek niet indexeren. De minder belangrijke is de werkplekzichtbaarheid, en belangrijker is de zichtbaarheid van elk board.

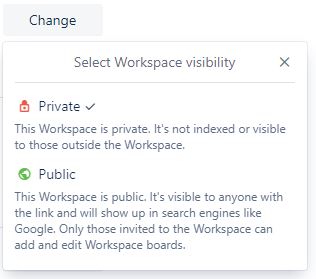

Werkplekken hebben twee instellingen voor zichtbaarheid: privé en openbaar. De keuze is duidelijk.

Zichtbaarheidsinstellingen Trello-werkplek

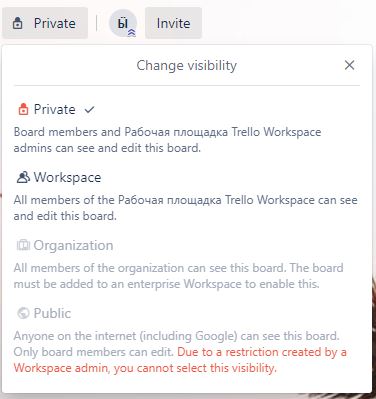

Boards bieden meer opties: privé (alleen board-leden hebben toegang), werkplek (alle werkplek-leden hebben toegang), organisatie (alle werknemers hebben toegang — deze is alleen voor zakelijke accounts), en openbaar (iedereen heeft toegang). De huidige Trello-interface biedt een duidelijke beschrijving van de zichtbaarheidsopties, die suggereren dat nieuwsgierigen op het web alleen toegang hebben tot openbare boards, dus elke andere optie dan “openbaar” had dit zogenaamde lek kunnen voorkomen.

Zichtbaarheidsinstellingen voor boards

We geloven dat aan werk gerelateerde informatie beperkt moet zijn tot een minimumaantal werknemers, en daarom is gebruik van de privé-optie altijd beter. Het is iets meer werk — iemand zal moeten beheren wie er precies toegang heeft tot welk board — maar het helpt bij het garanderen van de integriteit van informatie.

Veilige samenwerking garanderen

Het configureren van uw Trello-boards voor de geschikte zichtbaarheid voorkomt dat de informatie erop openbaar beschikbaar wordt. Overweeg ook deze belangrijke maatregelen:

- Beheer op zorgvuldige wijze een lijst van gebruikers die toegang hebben tot uw Trello-werkplek en elk board. Trek als iemand het project, team of zelfs het bedrijf verlaat meteen hun toegangsrechten in;

- Train werknemers in het belang van het gebruik van sterke wachtwoorden en raad ze aan om Trello’s optie voor tweestapsverificatie in te schakelen;

- Zorg ervoor dat elke werknemer die verantwoordelijk is voor informatiebeveiliging weet welke online samenwerkingstools alle werknemers gebruiken en welke informatie ze in deze tools en diensten opslaan. Deze informatie is vereist voor het beoordelen van risico’s en het creëren van een dreigingsmodel;

- Installeer een beveiligingsoplossing op elke computer en houd er rekening mee dat elke samenwerkingstool gebruikt kan worden als kanaal voor het verspreiden van cyberdreigingen (schadelijke bestanden of links).

Datalekken

Datalekken

Tips

Tips