Kaspersky heeft een ongebruikelijke spamcampagne ontdekt die zich richtte op bedrijven wereldwijd. Door e-mails van leveranciers of tegenpartijen na te bootsen, probeerden de aanvallers de inloggegevens van de getroffen organisaties te stelen door de beruchte Agent Tesla stealer toe te passen. Deze inloggegevens kunnen te koop worden aangeboden op darkwebfora of worden gebruikt bij gerichte aanvallen tegen deze organisaties.

Tegenwoordig zetten cybercriminelen in op massale spamcampagnes en het recente onderzoek van Kaspersky levert hiervan een duidelijk bewijs. De ontdekte spamcampagne, gericht op verschillende organisaties, bevatte hoogwaardige imitaties van zakelijke vragen via de e-mail van echte bedrijven. Dat het spam was werd alleen weggegeven door de ongepaste afzenderadressen. Bovendien gebruikten de aanvallers als payload de Agent Tesla stealer, een bekende Trojan Spy malware, ontworpen om authenticatiegegevens, screenshots en gegevens van webcams en toetsenborden te stelen. De malware werd verspreid als een archiefbestand (bijv. .zip bestand) dat zichzelf uitpakt en bij de kwaadaardige e-mail was gevoegd.

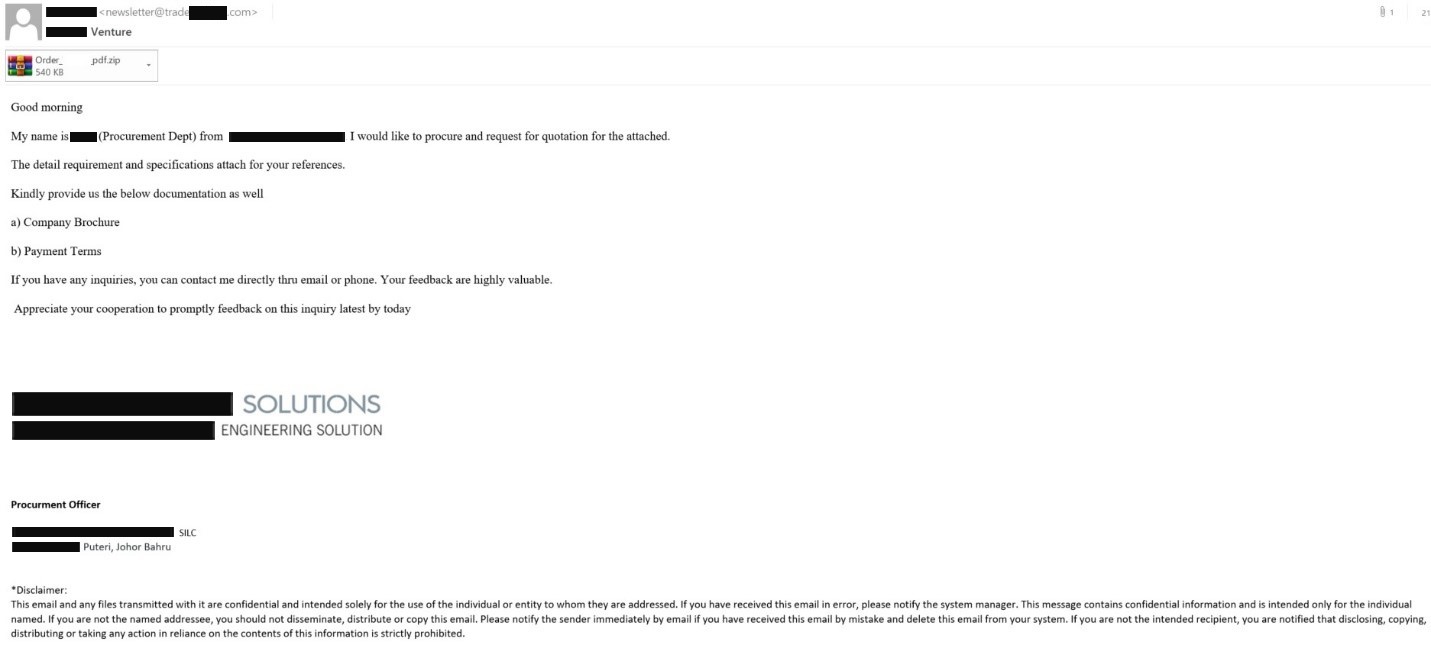

In onderstaand voorbeeld van een e-mail gebruikt iemand die zich voordoet als een Maleisische prospect, een vreemde vorm van Engels om de ontvanger te vragen enkele klantvereisten te bekijken en de gevraagde documenten terug te sturen. Het algemene formaat voldoet aan de normen voor bedrijfscorrespondentie: er is een logo van een echt bedrijf en een handtekening met afzendergegevens. In het algemeen ziet het verzoek er legitiem uit, en de taalfouten kunnen gemakkelijk worden toegeschreven aan de afzender, die een andere taal spreekt.

De e-mail van de "Maleisische prospect", met een kwaadaardige bijlage

Het enige verdachte aan de e-mail is dat het adres van de afzender, newsletter@trade***.com, is gelabeld als een "nieuwsbrief", wat gewoonlijk wordt gebruikt voor nieuws, niet voor aankopen. Bovendien verschilt de domeinnaam van de afzender van de bedrijfsnaam in het logo.

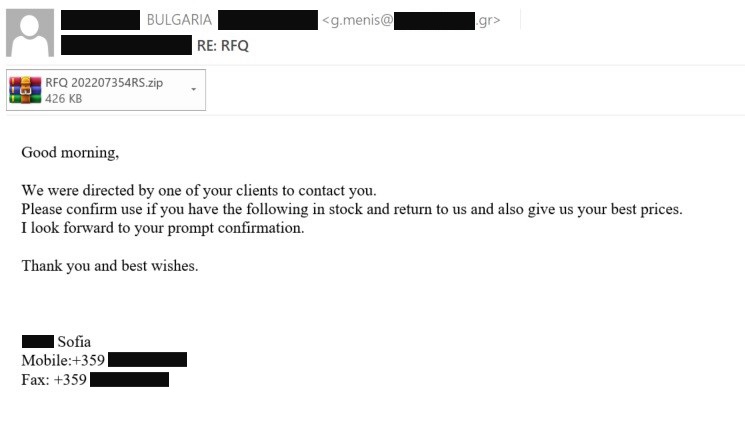

In een andere e-mail informeert een vermeende Bulgaarse klant naar de beschikbaarheid van bepaalde producten en biedt hij aan de details van een overeenkomst te bespreken. De gevraagde productenlijst zou in de bijlage staan, net als in het vorige voorbeeld. Het adres van de afzender, eveneens verdacht, behoort tot een Grieks, niet Bulgaars domein, dat blijkbaar geen verband houdt met het bedrijf waarvan de naam door de spammers wordt gebruikt.

De e-mail van de "Bulgaarse klant", met een kwaadaardige bijlage

De berichten waren afkomstig van een beperkte reeks IP-adressen en de bijgevoegde archiefbestanden bevatten dezelfde malware, Agent Tesla. Hierdoor denken de onderzoekers dat al deze berichten deel uitmaakten van één gerichte campagne.

Agent Tesla richt zich op gebruikers over de hele wereld. Volgens de waarnemingen van Kaspersky was de activiteit van de malware van mei tot augustus 2022 het hoogst in Europa, Azië en Latijns-Amerika. Het grootste aantal slachtoffers (20.941) werd geregistreerd in Mexico, gevolgd door Spanje, waar 18.090 apparaten infectiepogingen registreerden. Duitsland, waar 14.880 gebruikers werden getroffen was de derde in de lijst.

"Agent Tesla" is een zeer populaire stealer die wordt gebruikt om wachtwoorden en andere referenties van getroffen organisaties op te halen. Het is sinds 2014 bekend en wordt door spammers op grote schaal ingezet bij massale aanvallen. In deze campagne namen cybercriminelen echter technieken over die typisch zijn voor gerichte aanvallen - de verzonden e-mails waren speciaal afgestemd op het bedrijf en verschillen nauwelijks van legitieme e-mails", voegt Roman Dedenok, security-expert bij Kaspersky, toe.

Kaspersky-producten detecteren Agent Tesla stealer als Trojan-PSW.MSIL.Agensla.

Lees voor meer informatie over Agent Tesla Stealer het volledige rapport op Securelist.

Spammers zetten Agent Tesla stealer in bij gerichte e-mailcampagnes

Kaspersky

Verwant artikel Nieuws

Meer dan 2 op de 5 Nederlandse bedrijfsleiders is er niet zeker van dat ex-werknemers geen toegang hebben tot digitale middelen

Personeelsvermindering kan leiden tot extra cybersecurityrisico’s blijkt uit recent onderzoek van Kaspersky naar het gedrag van mkb’s tijdens crises. Zo is nog geen 3 op de 5 (58%) van de Nederlandse bedrijfsleiders ervan overtuigd dat hun ex-werknemers geen toegang meer hebben tot de bedrijfsgegevens die zijn opgeslagen in de cloud, en zelfs meer dan 1 op 10 (12%) is er niet zeker van of ex-werknemers geen bedrijfsaccounts meer kunnen gebruiken.Lees meer >Digitaal geweld via stalkerware toont weinig tekenen van afname

In 2022 waren bijna 30.000 mobiele gebruikers wereldwijd het doelwit van stalkerware (geheime observatiesoftware die door huiselijk geweldplegers wordt gebruikt om slachtoffers te volgen), volgens het laatste Kaspersky State of Stalkerware-rapport.Lees meer >Aanvallen in de industriële sector nemen toe: een jaaroverzicht van Kaspersky

In 2022 werd meer dan 40 procent van de operationele technologie (OT) computers getroffen door kwaadaardige objecten, zo blijkt uit het ICS threat landscape report van Kaspersky. In de tweede helft van 2022 werd de industriële sector wereldwijd getroffen door de meeste aanvallen (34,3%). Deze periode werd ook gekenmerkt door een toenemend aantal aanvallen die werden uitgevoerd met behulp van kwaadaardige scripts, phishingpagina's (JS en HTML) en denylisted bronnen. Aanvallen op de automotive-industrie en de energiesector lieten een ongekende groei zien en waren goed voor 36,9 procent en 34,5 procent van alle industrieën.Lees meer >