Volgens de eigen nationale Cybersecurity and Infrastructure Security Agency (CISA) van de Verenigde Staten is de grootste vorm van cybercriminaliteit in de Verenigde Staten de "bedrieger", waarbij 1 op de 5 mensen financiële schade meldt na een incident. Voor alle duidelijkheid: de oplichterzwendel is in wezen een situatie waarin een kwaadwillende online acteur de identiteit van zijn slachtoffer steelt of coöpteert in de hoop hen (of een aangesloten organisatie) op een later tijdstip af te persen. En aangezien e-mailadressen meestal de sleutel zijn tot het ontsluiten van de meeste soorten persoonlijke informatie online (van sociale-media-accounts tot gameservers en individuele winkelmandjes), proberen cybercriminelen vaak eerst een persoonlijke (of zakelijke) e-mail te hacken en te stelen.

Daarom hebben cyberbeveiligingsspecialisten over de hele wereld de afgelopen jaren aanbevolen dat zowel bedrijven als persoonlijke gebruikers multi-factor authenticatieprotocollen voor hun e-mailaccounts (en waar mogelijk) implementeren. Evenzo zijn bedrijven en individuele gebruikers ook aangeraden om e-mailclients te gebruiken met een robuust beleid voor e-mailverificatie/validatie om zichzelf te beschermen tegen inkomende phishing-berichten van vervalste servers. Als u zich zorgen maakt dat u of uw bedrijf geen protocollen voor meervoudige verificatie of beleid voor de validatie van veilige e-mail gebruikt, lees dan verder voor meer informatie over beide.

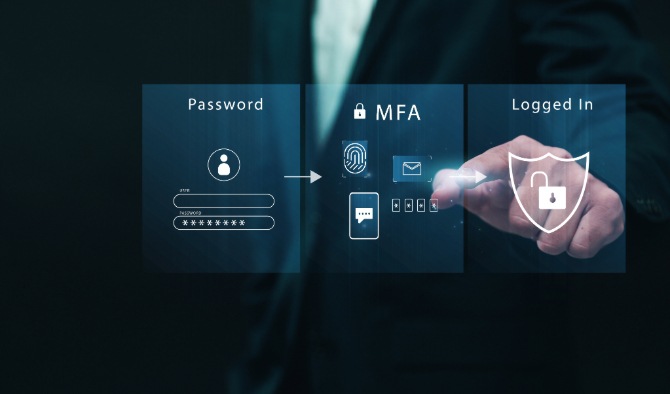

Wat is Multi-Factor Authenticatie?

Multi-factor authenticatie, soms afgekort tot MFA, is een cyberbeveiligingsmethode die meerdere niveaus van beveiligingscontroles mogelijk maakt voordat een gebruiker toegang krijgt tot een bepaald systeem. In het geval van een e-mailaccount kunnen gebruikers worden gevraagd om een of meer van de volgende dingen in te voeren: een extra wachtwoord, een code uit een beveiligd sms-bericht of een antwoord op een vooraf bepaalde beveiligingsvraag. MFA wordt voornamelijk gebruikt om te voorkomen dat hackers en andere kwaadwillende online actoren toegang krijgen tot online accounts met gestolen inloggegevens.

Andere soorten multi-factor authenticatie zijn onder meer:

- Spraakberichten: een beveiligde en automatische oproep naar uw mobiele telefoon die een wachtwoordzin of een eenmalige code bevat.

- Pushmeldingen (met of zonder overeenkomende nummers): pushmeldingen die geen overeenkomen met nummers hebben meestal de vorm van een melding op uw mobiele apparaat of tablet die een interactie vereist, zoals de gebruiker vragen om nummers uit de melding in te voeren in een online programma om het authenticatieverzoek goedkeuren.

- Eenmalig wachtwoord (OTP): OTP's zijn een op tokens gebaseerd systeem dat een uniek en eenmalig wachtwoord veilig verstuurt naar een secundair e-mailadres, een mobiele telefoon of een tablet. Ze worden meestal beheerd door uw e-mailclient of provider en houden in dat de gebruiker binnen een bepaalde tijd een eenmalig wachtwoord moet invoeren. Ze kunnen ook worden gegenereerd door bepaalde soorten beveiligde hardware en bestaan gewoonlijk uit vier tot twaalf cijfers.

- Public Key Infrastructure (PKI): dit zijn de onderliggende sets van hardware en software die een asymmetrisch cryptosysteem met twee sleutels gebruiken om gegevens te coderen, uit te wisselen en te valideren met behulp van digitale certificaten.

- Fast Identity Online (FIDO): met behulp van een FIDO-authenticator krijgen gebruikers toegang tot een systeem via technologieën zoals een vingerafdruklezer, een knop op een tweedefactorapparaat, een veilig ingevoerde pincode (meestal op een extern apparaat), spraak software voor herkenning, netvliesherkenning of gezichtsherkenning.

Waarom zou u Multi-Factor Authentication voor uw e-mails gebruiken?

Cybercriminelen hebben de afgelopen tien jaar steeds geavanceerdere manieren bedacht om je wachtwoord te hacken, waardoor wachtwoorden (hoe sterk ook) al snel niet meer genoeg zijn. Als meervoudige verificatie niet beschikbaar is op uw systeem, raden we aan dat u een sterk wachtwoord gebruikt (10-12 tekens lang, met een combinatie van speciale tekens, cijfers, hoofdletters en kleine letters). Gebruik nooit een reeks wachtwoorden en sla al uw unieke wachtwoorden op in een Password Manager of Vault die uw wachtwoorden versleutelt die zijn opgeslagen op uw lokale computer of online. Dus zelfs als er een inbreuk op uw systeem plaatsvindt, zijn uw wachtwoorden onbegrijpelijk voor hackers en andere kwaadwillende online actoren.

Bovendien verkleint multi-factor authenticatie de kans op een brute-force aanval omdat de validatieprocessen vaak plaatsvinden op een apart apparaat, wat betekent dat de hacker toegang moet hebben tot meer dan één apparaat voordat hij toegang kan krijgen tot uw persoonlijke gegevens. Met ongeveer 50 tot 60% van de datalekken die rechtstreeks het gevolg zijn van gestolen inloggegevens, is multi-factor authenticatie een van de beste manieren om uw systeem te beschermen en ervoor te zorgen dat uw bedrijf voldoet aan de veranderende nalevingsnormen.

Multi-Factor Authenticatie implementeren

In veel van de moderne softwareportals en e-mailclients is meervoudige verificatie standaard ingeschakeld of vereist een eenvoudige wijziging van de beveiligingsvoorkeuren van de respectieve interface.

Een zeer eenvoudig programma van MFA zou het gebruiken van de systeembeheerders en bevoorrechte gebruikers zijn. MFA moet echter op grotere schaal worden geïmplementeerd en door alle leden van uw bedrijf (of familie) worden gebruikt, ook op alle hardware of software die ze op locatie of in het buitenland gebruiken. Een effectieve MFA-implementatie moet drie verificatiecomponenten bevatten:

- Iets wat de gebruiker is: dit is een soort biometrisch beveiligingsprotocol, zoals software voor vingerafdrukken of gezichtsherkenning.

- Iets wat de gebruiker heeft: dit is vaak een OTP in een sms of melding die naar een mobiel of tablet wordt verzonden.

- Iets wat de gebruiker weet: dit omvat wachtwoorden, wachtwoordzinnen en gedenkwaardige antwoorden op persoonlijke vragen die alleen de gebruiker zou weten. Het belangrijkste probleem hierbij is dat een van de bovenstaande punten niet gemakkelijk te raden mag zijn of gebaseerd moet zijn op bestaande informatie die al online staat (bijvoorbeeld op sociale media). Voor meer informatie over wat een goed, goed onthouden antwoord en wachtwoordzin is, kun je hier ons artikel over wachtwoordzinnen lezen.

Wat is 2FA of tweestapsverificatie?

Tweestapsverificatie, ook wel 2FA, tweestapsverificatie of tweestapsverificatie genoemd, is een vorm van meervoudige verificatie waarvoor twee soorten verificatieprocedures vereist zijn voordat een gebruiker toegang kan krijgen tot het gewenste systeem.

Wat is e-mailverificatie?

E-mailauthenticatie, ook wel e-mailvalidatie genoemd, is een groep standaarden die e-mails moet stoppen die worden verzonden door vervalste afzenders, ook wel spoofing genoemd. De populairste en veiligste e-mailclients gebruiken meestal drie verschillende sets standaarden om inkomende e-mails te verifiëren: SPF (Sender Policy Framework), DKIM (Domain Keys Identified Mail) en DMARC (Domain-based Message Authentication, Reporting, and Conformance) . Deze standaarden controleren of het bericht van @domain.com inderdaad afkomstig is van het opgegeven domein.

Om preciezer te zijn: DMARC wordt gebruikt om te controleren of het 'Van'-adres legitiem is en correct wordt weergegeven, SPF specificeert de servers die e-mail vanaf uw domein mogen verzenden en DKIM voegt een digitale handtekening toe aan e-mails zodat de ontvangende e-mailservers de afzender gemakkelijker kunt verifiëren.

Als gevolg hiervan stellen deze standaarden e-mailclients in staat om spam en phishing-e-mails van oplichters gemakkelijker te filteren en te blokkeren. Aangezien deze standaarden echter optioneel zijn, implementeren kleinere e-mailclients ze niet, wat leidt tot talrijke gevallen van spoofing en online vervalsing.

E-mailverificatie implementeren

Veel van de meest populaire e-mailclients hebben de SPF-, DKIM- en DMARC-standaarden al geïmplementeerd als een normaal onderdeel van hun software. Als u ze handmatig op uw client moet instellen, moet u voor alle drie de standaarden extra DNS-records bewerken en toevoegen. Gelukkig kan dit echter een ingewikkelde procedure zijn en moet worden afgehandeld door iemand met een hoog niveau van computervaardigheden of een toegewijde IT-professional.

Voor een extra beveiligingslaag, of het nu voor uw zakelijke of persoonlijke systeem is, raden we aan dat u de VPN-verbindingssoftware van Kaspersky gebruikt. Met VPN's kunt u op afstand verbinding maken met de activa en servers van uw bedrijf via een versleutelde digitale tunnel. Deze tunnel beschermt je systeem tegen de potentiële gevaren van openbare wifi en onbeveiligde internetverbindingen wanneer je onderweg bent. Lees ons speciale artikel als je meer wilt weten over hoe VPN's werken .

Hoewel meervoudige verificatiemethoden een van de beste manieren zijn om uw persoonlijke of professionele systemen te beschermen tegen inbreuken door kwaadwillende actoren en andere online dreigingen, zijn ze niet 100% veilig. Voor een allesomvattend en bekroond cyberbeveiligingssysteem (met hulp op afstand, verwijdering van bestaande dreigingen en 24/7 ondersteuning) dat u de beste bescherming biedt tegen de steeds veranderende wereld van cybercriminaliteit, probeert u Kaspersky Premium vandaag nog.

Gerelateerde artikelen:

- Wat zijn passwordmanagerprogramma's en zijn ze veilig?

- Wat is spoofing en hoe voorkom je het?

- IP-spoofing en spoofing-aanvallen

- Wat is een VPN en hoe werkt het?

- Hoe stop je spam e-mails?

- E-mailversleuteling en e-mailversleuteling

Aanbevolen producten: