Data-exfiltratie vindt plaats wanneer gevoelige informatie uit een systeem of account wordt gestolen. Dat kan ongemerkt gebeuren via malware. Het kan ook het gevolg zijn van gecompromitteerde accounts of misbruik van toegang. Begrijpen hoe gegevens aan uw controle ontsnappen is de eerste stap om verlies te voorkomen en persoonlijke of zakelijke informatie te beschermen. Data-exfiltratie houdt niet altijd malware in; aanvallers kunnen ook gegevens stelen via gecompromitteerde accounts of met normale tools.

Wat u moet weten:

- Data-exfiltratie is de ongeoorloofde overdracht van gegevens uit een systeem of account.

- Het gaat vaak om gestolen inloggegevens of misbruik van legitieme toegang.

- Het belangrijkste risico is niet alleen blootstelling, maar dat gegevens worden gekopieerd of elders naartoe worden verplaatst.

- Datalekken zijn meestal onbedoeld. Exfiltratie is doorgaans bewust.

- Het monitoren van ongebruikelijke activiteit en het beperken van toegang kan het risico helpen verkleinen.

Wat is data-exfiltratie in cyberbeveiliging?

Data-exfiltratie is de ongeoorloofde overdracht of diefstal van gegevens van een apparaat of netwerk. Kenmerkend is dat de gegevens zonder toestemming uit hun oorspronkelijke locatie worden gehaald.

Als een aanvaller toegang krijgt tot een e-mailaccount en contactlijsten of financiële gegevens downloadt, zijn die gegevens geëxfiltreerd. De schade ontstaat omdat de data niet langer onder de controle van de eigenaar valt en kan worden gedeeld of zelfs verkocht.

Hoe verschilt data-exfiltratie van een datalek?

Bij data-exfiltratie gaat het meestal om opzettelijke diefstal. Aanvallers of insiders verplaatsen bewust gegevens uit een systeem om ze te gebruiken voor bijvoorbeeld financieel gewin of spionage.

Een datalek is doorgaans onbedoeld. Dit kan gebeuren wanneer bestanden per ongeluk openbaar worden gedeeld. Het kan ook gebeuren wanneer slecht beheerde opslag informatie blootstelt of gevoelige gegevens naar de verkeerde ontvanger worden gestuurd.

Het resultaat is voor gebruikers hetzelfde: de gegevens vallen niet langer onder uw controle. Het verschil zit in de oorzaak: doelbewuste verwijdering versus onbedoelde blootstelling.

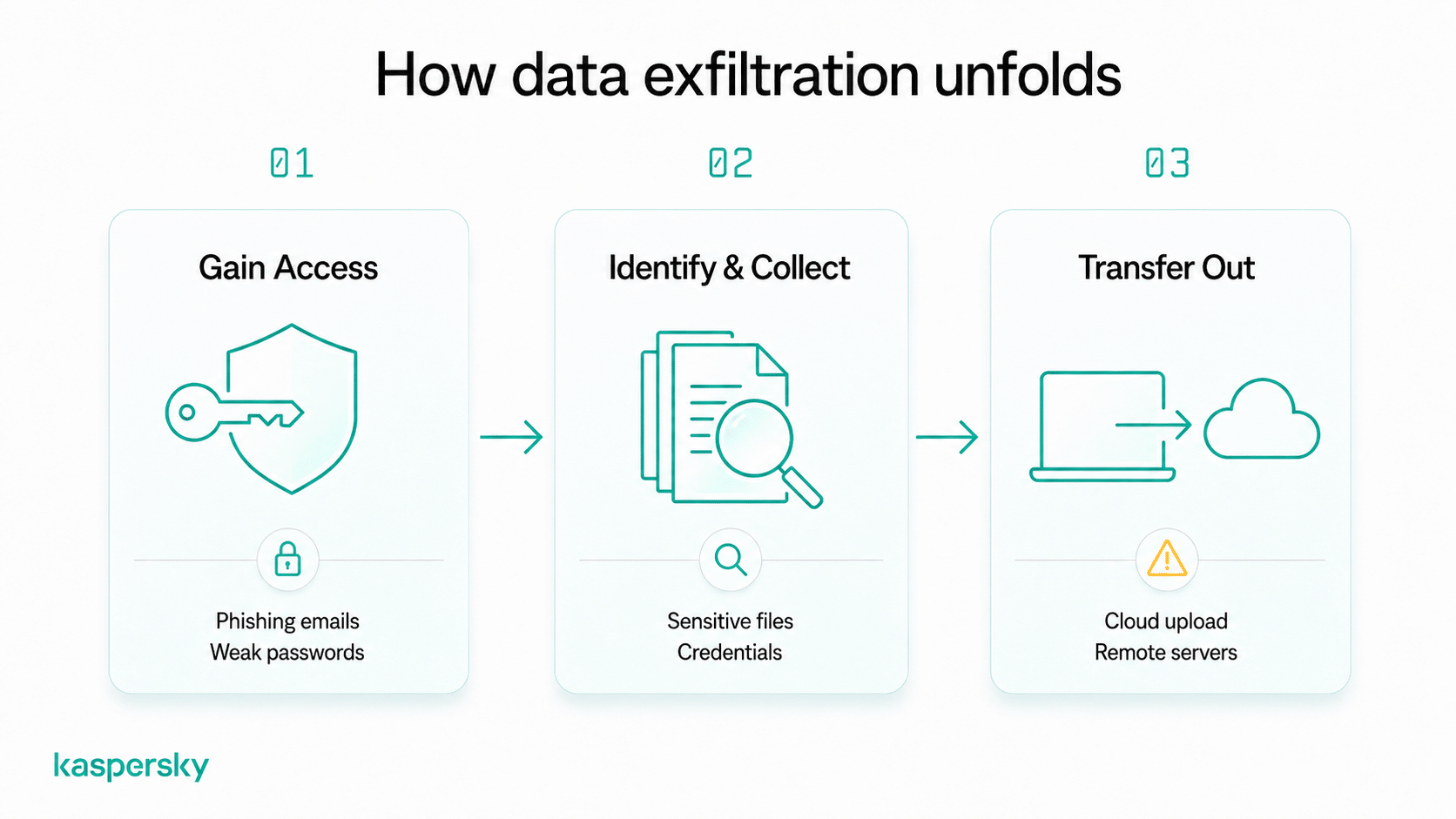

Hoe vindt data-exfiltratie plaats?

Data-exfiltratie volgt meestal een patroon. Een aanvaller verkrijgt eerst ongeautoriseerde toegang tot een systeem of account. Vervolgens identificeert en verzamelt hij waardevolle gegevens. Daarna worden die gegevens overgezet naar een andere locatie waar ze kunnen worden gebruikt of verkocht.

Dit proces vereist niet altijd geavanceerde hacktools. Veel incidenten beginnen met alledaagse fouten, zoals klikken op een phishinglink of het hergebruiken van een zwak wachtwoord. Sommige aanvallers gebruiken gecompromitteerde accounts of ingebouwde tools om stilletjes gegevens te verplaatsen zonder malware te installeren. Daardoor zijn indicatoren van data-exfiltratie vaak lastig te herkennen.

Hoe krijgen aanvallers toegang tot gegevens?

De meeste aanvallen beginnen met methoden die erop gericht zijn gebruikers te misleiden in plaats van technische verdedigingen te doorbreken. Phishing-e-mails kunnen links bevatten naar valse inlogpagina's die gebruikersnamen en wachtwoorden onderscheppen. Kwaadaardige downloads kunnen spyware installeren die activiteit monitort of bestanden steelt.

Zwakke of hergebruikte wachtwoorden maken accounts ook gemakkelijker te compromitteren. Zodra aanvallers toegang hebben tot een e-mailaccount of een cloudomgeving, kunnen zij beginnen te zoeken naar gevoelige informatie.

Hoe verplaatsen aanvallers gegevens uit een systeem?

Aanvallers sturen de buitgemaakte gegevens naar een externe locatie die zij beheren. Dit gebeurt vaak door bestanden te uploaden naar cloudopslagdiensten of ze te verzenden naar externe servers.

Aanvallers kunnen versleutelde verbindingen gebruiken of legitieme tools die al op het systeem aanwezig zijn. Omdat deze methoden op normale activiteit kunnen lijken, kan data-exfiltratie langdurig onopgemerkt doorgaan.

Welke soorten gegevens zijn doelwit bij data-exfiltratie?

Aanvallers richten zich meestal op gegevens die kunnen worden gebruikt voor financieel gewin of identiteitsdiefstal. Hoe waardevoller of herbruikbaarder de informatie is, hoe aantrekkelijker zij wordt.

Veelvoorkomende doelwitten zijn wachtwoorden, gegevens van financiële rekeningen en persoonsgegevens (PII) zoals namen, adressen en identificatienummers. Aanvallers kunnen ook uit zijn op bestanden met contracten, klantgegevens of vertrouwelijke bedrijfsinformatie.

Zowel individuen als organisaties worden getroffen. Gestolen inloggegevens kunnen opnieuw worden gebruikt om toegang te krijgen tot meerdere accounts. Gelekte bedrijfsgegevens kunnen worden verkocht of misbruikt voor concurrentievoordeel of frauduleuze activiteiten.

Hoe ziet data-exfiltratie er in de praktijk uit?

Data-exfiltratie gebeurt vaak op de achtergrond en kan op normale activiteit lijken. De volgende voorbeelden laten zien hoe dit zich in alledaagse situaties kan voordoen.

- Een gecompromitteerd e-mailaccount stuurt automatisch bijlagen en berichten door naar een aanvaller zonder dat de gebruiker het merkt.

- Malware op een laptop verzamelt in de browser opgeslagen wachtwoorden en stuurt die naar een externe server.

- Met gestolen cloud-inloggegevens kan iemand persoonlijke bestanden of gevoelige documenten uit online opslag downloaden.

Wat zijn de waarschuwingssignalen van data-exfiltratie?

Weten hoe u data-exfiltratie detecteert is niet altijd eenvoudig. Er zijn echter praktische signalen dat er iets ongebruikelijks kan gebeuren. Deze indicatoren uiten zich vaak als onverwachte account- of apparaatactiviteit in plaats van duidelijke technische waarschuwingen.

Let op patronen als deze:

- Onbekende aanmeldingen vanaf nieuwe locaties of apparaten

- Onbekende apparaten die aan uw account of netwerk zijn gekoppeld

- Grote of herhaalde bestandsoverdrachten die u niet zelf hebt gestart

- Plotselinge meldingen over wachtwoordresets of beveiligingswaarschuwingen

- Ongebruikelijk accountgedrag, zoals ontbrekende bestanden of gewijzigde instellingen

- Onverwachte pieken in datagebruik op een apparaat of internetverbinding

- E-mails of berichten die zonder uw medeweten zijn verzonden

Het zien van een van deze signalen betekent niet altijd dat er data-exfiltratie heeft plaatsgevonden, maar herhaalde of onverklaarbare activiteit moet worden onderzocht.

Wat gebeurt er met gestolen gegevens na exfiltratie?

Aanvallers laten gestolen gegevens zelden onbenut. Gestolen informatie wordt doorgaans te gelde gemaakt of gedeeld met andere criminelen.

Dit kan leiden tot ongeautoriseerde transacties of identiteitsdiefstal. Voor bedrijven kan het de bedrijfsvoering verstoren, het vertrouwen van klanten schaden en leiden tot juridische of complianceproblemen. De impact hangt af van het type gegevens dat is gestolen en hoe ze worden gebruikt.

Hoe gebruiken aanvallers gestolen gegevens?

Aanvallers gebruiken gestolen gegevens vaak om fraude te plegen of om verdere toegang tot accounts te verkrijgen. Gestolen inloggegevens kunnen opnieuw worden gebruikt om bank- of socialmedia-accounts over te nemen.

Gegevens worden ook regelmatig verkocht op illegale marktplaatsen of gebruikt als drukmiddel voor afpersing. Aanvallers kunnen dreigen gevoelige bestanden te publiceren tenzij er wordt betaald.

Welke risico's lopen slachtoffers?

Slachtoffers kunnen financiële schade, aantasting van de privacy of reputatieschade ondervinden als persoonlijke of bedrijfsinformatie wordt misbruikt.

Sommige risico's kunnen langdurig aanhouden. Gestolen inloggegevens of persoonsgegevens blijven relevant voor hackers en fraudeurs. Ze kunnen maanden of jaren later opnieuw worden gebruikt en leiden tot voortdurende accountcompromittering of herhaalde fraudepogingen.

Hoe kunt u data-exfiltratie voorkomen?

Het voorkomen van data-exfiltratie begint met toegangsbeheer en alert blijven op verdachte activiteit. De meeste incidenten maken misbruik van eenvoudige zwaktes. Zaken als zwakke wachtwoorden en verouderde software kunnen een ingang bieden.

Praktische stappen die u kunt nemen zijn onder meer:

- Gebruik sterke, unieke wachtwoorden voor elk account en sla ze op in een wachtwoordmanager

- Schakel multifactorauthenticatie (MFA) in voor een extra beschermingslaag

- Wees voorzichtig met links en downloads, vooral in onverwachte e-mails of berichten

- Houd apparaten en apps up-to-date zodat beveiligingslekken snel worden gepatcht

- Beperk de toegang tot gevoelige bestanden door alleen te delen wat noodzakelijk is

- Gebruik veilige methoden voor bestandsdeling, zoals vertrouwde clouddiensten met toegangsbeheer

- Controleer regelmatig accountrechten en verwijder toegang die u niet meer nodig hebt

Deze gewoonten verkleinen de kans dat aanvallers binnendringen of ongemerkt gegevens verplaatsen.

Bescherm uw privacy

Kaspersky Premium biedt diverse tools om uw apparaten te beschermen, te controleren of uw gegevens online worden gebruikt of verkocht en uw activiteit privé te houden.

Probeer Premium gratisWat moet u doen als u data-exfiltratie vermoedt?

Handel snel maar blijf kalm als u vermoedt dat uw gegevens zijn geëxfiltreerd. Vroegtijdig ingrijpen kan schade beperken en verdere toegang voorkomen.

Volg deze stappen:

- Wijzig onmiddellijk uw wachtwoorden, te beginnen met e-mail en kritieke accounts

- Schakel MFA in of controleer of het actief is op belangrijke diensten

- Controleer recente accountactiviteit op onbekende aanmeldingen of downloads

- Beveilig getroffen apparaten door een beveiligingsscan uit te voeren of software te updaten

- Houd financiële en online accounts in de gaten op ongebruikelijke transacties of wijzigingen

- Neem contact op met relevante diensten of aanbieders als gevoelige gegevens of betaalinformatie in het spel kunnen zijn

Het vastleggen van wat er is gebeurd kan ook helpen bij herstel en, indien nodig, bij melding.

Waarom komt data-exfiltratie steeds vaker voor?

Data-exfiltratie neemt toe omdat gestolen informatie uit datalekken eenvoudiger te gelde te maken is. Aanvallers kunnen gegevens verkopen of ze combineren met ransomware-aanvallen om slachtoffers onder druk te zetten om te betalen.

De groei van cloudopslag en verbonden diensten heeft ook meer mogelijkheden gecreëerd voor gegevens om tussen systemen te bewegen. Deze tools vergroten het gebruiksgemak. Ze vergroten echter ook het aantal plekken waar gegevens kunnen worden benaderd en mogelijk gestolen.

Gerelateerde artikelen:

- Wat zijn de gevolgen van het accepteren van cookies voor uw privacy?

- Wat zijn de belangrijkste zorgen rond privacy op sociale media vandaag de dag?

- Wat is cybercriminaliteit en hoe hangt het samen met data-exfiltratie?

- Wat zijn de risico's van geavanceerde aanhoudende dreigingen (APT's) bij data-exfiltratie?

Aanbevolen producten:

FAQs

Kan data-exfiltratie plaatsvinden zonder hacken?

Ja. Data-exfiltratie kan plaatsvinden zonder traditioneel hacken. Aanvallers kunnen bijvoorbeeld gestolen wachtwoorden, gecompromitteerde accounts of verkeerd geconfigureerde cloudinstellingen gebruiken om gegevens te openen en te downloaden met normale tools.

Welke apparaten lopen het meeste risico op data-exfiltratie?

Elk apparaat dat gevoelige gegevens opslaat of benadert kan risico lopen. Apparaten die met internet zijn verbonden of tussen gebruikers worden gedeeld, hebben doorgaans een hogere blootstelling.

Kunnen versleutelde gegevens toch worden geëxfiltreerd?

Ja. Versleuteling voorkomt dat gegevens zonder de juiste sleutel kunnen worden gelezen, maar aanvallers kunnen versleutelde bestanden nog steeds kopiëren of overdragen. Als ze later de sleutel of het wachtwoord verkrijgen, kunnen de gegevens toegankelijk worden.

Hoe vermijden aanvallers detectie tijdens data-exfiltratie?

Aanvallers gebruiken vaak methoden die op normale activiteit lijken, zoals het uploaden van bestanden via legitieme diensten of het in kleine hoeveelheden overbrengen van gegevens over een langere periode. Ze kunnen ook versleutelde verbindingen gebruiken om de inhoud van de overdracht te verbergen.